Tập trung trấn áp quyết liệt các loại tội phạm, tệ nạn xã hội, bảo đảm tính mạng, tài sản, sức khỏe cho người dân; đặc biệt là tội phạm và vi phạm pháp luật về môi trường, an toàn thực phẩm, hàng giả, hàng kém chất lượng…

Sáng 7.7, Chủ tịch nước Lương Cường dự hội nghị sơ kết công tác công an 6 tháng đầu năm và xác định phương hướng, nhiệm vụ trọng tâm 6 tháng cuối năm 2025. Đại tướng Lương Tam Quan, Ủy viên Bộ Chính trị, Bí thư Đảng ủy Công an T.Ư, Bộ trưởng Bộ Công an chủ trì hội nghị.

Phát biểu khai mạc hội nghị, Bộ trưởng Lương Tam Quang nêu rõ: Đây là hội nghị rất quan trọng, diễn ra trong thời khắc có tính lịch sử khi cả nước triển khai thực hiện mô hình hệ thống chính quyền 2 cấp tròn 1 tuần, trong đó lực lượng công an sau sáp nhập được bố trí thành 34 công an cấp tỉnh và 3.319 công an cấp xã. Đồng thời, đây cũng là thời điểm tổ chức các hoạt động chào mừng 80 năm Ngày truyền thống Công an nhân dân VN, 20 năm Ngày hội toàn dân bảo vệ an ninh Tổ quốc.

Trong 6 tháng đầu năm 2025, lực lượng Công an nhân dân (CAND) đã bám sát sự lãnh đạo của Đảng, quản lý, điều hành của Nhà nước, đi đầu sắp xếp tinh gọn tổ chức bộ máy, đi đầu thực hiện chính quyền địa phương 2 cấp, cung cấp thực tiễn để cả hệ thống chính trị tham khảo, đúng như chỉ đạo của Tổng Bí thư Tô Lâm tại Hội nghị Đảng ủy Công an T.Ư tổng kết công tác năm 2024.

Chủ tịch nước Lương Cường phát biểu chỉ đạo tại hội nghị sơ kết công tác công an 6 tháng đầu năm 2025 ẢNH: TTXVN

Lực lượng đã làm tốt công tác tham mưu chiến lược với Đảng, Nhà nước ban hành các chủ trương, chính sách pháp luật, đặc biệt tiếp tục gương mẫu đi đầu trong thực hiện đột phá chiến lược về xây dựng, hoàn thiện thể chế pháp luật góp phần tháo gỡ, xóa bỏ “điểm nghẽn” về thể chế, chính sách pháp luật để kiến tạo, mở rộng không gian phát triển của đất nước, thúc đẩy mạnh mẽ các hoạt động đầu tư, sản xuất kinh doanh, phát triển kinh tế, văn hóa, xã hội và đối ngoại của đất nước. Công an cũng gương mẫu đi đầu, dẫn dắt, lan tỏa trong đột phá phát triển KH-CN, đổi mới, sáng tạo và chuyển đổi số quốc gia…

Phát biểu chỉ đạo, Chủ tịch nước Lương Cường biểu dương những nỗ lực, cố gắng và thành tích to lớn của lực lượng CAND đã đạt được trong thời gian qua. Chủ tịch nước nhấn mạnh, lực lượng CAND cần bảo đảm tốt an ninh chính trị, trật tự, an toàn xã hội trong điều kiện thực hiện chính quyền địa phương 2 cấp; không để việc kiện toàn bộ máy ảnh hưởng đến công tác quản lý xã hội, phục vụ cơ quan, doanh nghiệp và nhân dân; tuyệt đối “không để ngắt quãng, gián đoạn công việc, không để bỏ trống, điểm mù, vùng lõm địa bàn tội phạm”.

Đồng thời, tập trung trấn áp quyết liệt các loại tội phạm, tệ nạn xã hội, bảo đảm tính mạng, tài sản, sức khỏe cho người dân; đặc biệt là tội phạm và vi phạm pháp luật về môi trường, an toàn thực phẩm, hàng giả, hàng kém chất lượng, tội phạm ma túy, tội phạm công nghệ cao, lừa đảo qua mạng…

* Chiều cùng ngày, Chủ tịch nước Lương Cường chủ trì Phiên họp thứ hai của Ban Chỉ đạo cải cách tư pháp T.Ư (Ban Chỉ đạo). Các ý kiến tán thành việc nghiên cứu, xây dựng đề án về xây dựng chế định luật sư công nhằm bảo vệ lợi ích của nhà nước trước bối cảnh các cơ quan, doanh nghiệp nhà nước đối mặt nhiều rủi ro pháp lý về đầu tư, thương mại có yếu tố nước ngoài và các quan hệ hành chính dân sự, tài chính, tài sản, đất đai…

Các ý kiến cũng cho rằng việc xây dựng đề án “Tăng cường sự lãnh đạo của Đảng đối với công tác thi hành án hành chính hiện nay” là cần thiết, nhằm khắc phục các tồn tại, hạn chế liên quan đến nhận thức, ý thức của một bộ phận cơ quan, người có thẩm quyền và các vướng mắc, bất cập trong pháp luật về tố tụng hành chính.

Tương tự, việc xây dựng và áp dụng bộ phiếu hỏi đánh giá của người dân đối với hoạt động tư pháp là thiết thực, qua đó nắm bắt thông tin dư luận, là kênh thông tin tham khảo giúp các cơ quan tư pháp nâng cao chất lượng, hiệu lực, hiệu quả.

‘Trend’ tìm nhà trên Google Maps: Xúc động tìm về ký ức cũ

‘Trend’ tìm nhà trên Google Maps: Xúc động tìm về ký ức cũ

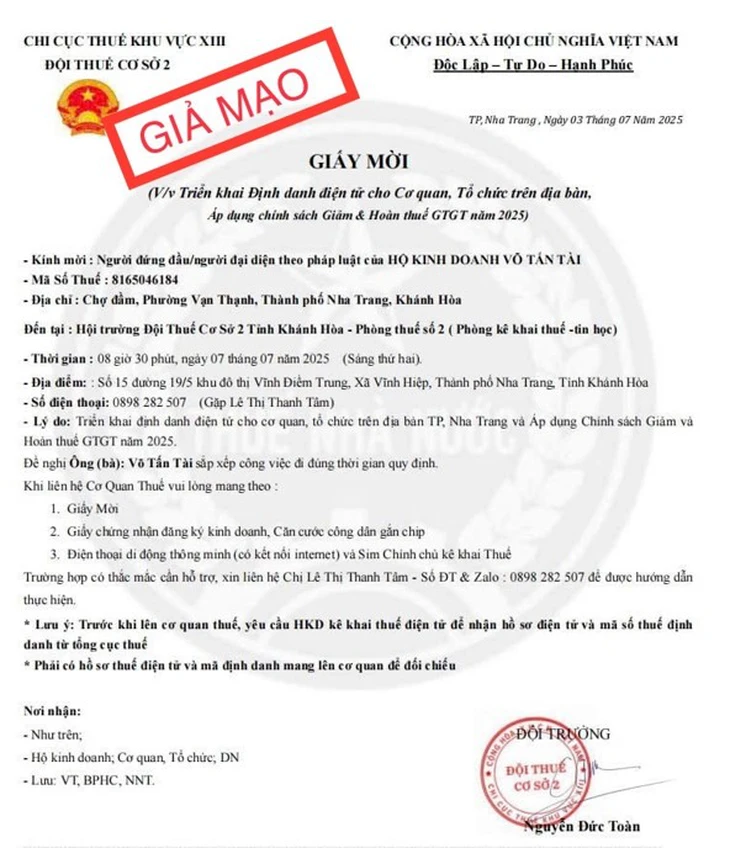

Giấy mời mà đối tượng mạo danh cán bộ thuế gửi cho người nộp thuế – Ảnh: Thuế cơ sở 2 Khánh Hòa

Giấy mời mà đối tượng mạo danh cán bộ thuế gửi cho người nộp thuế – Ảnh: Thuế cơ sở 2 Khánh Hòa